Vaša odbrana izgleda dobro na papiru, ali kako znate da to funkcioniše u praksi?

Kupili ste firewall. Implementirali ste antivirus. Možda čak imate i SIEM sistem koji prikuplja logove sa cele infrastrukture. Na papiru — zaštićeni ste.

Ali evo pitanja koje retko ko sebi postavi: kako znate da sve to zaista funkcioniše kada dođe do pravog napada?

Većina IT timova ne zna. I to nije kritika, to je objektivna realnost industrije. Alati se konfigurišu, sertifikati se obnavljaju, izveštaji se pišu. Ali verifikacija da odbrana zaista drži? To ostaje na margini.

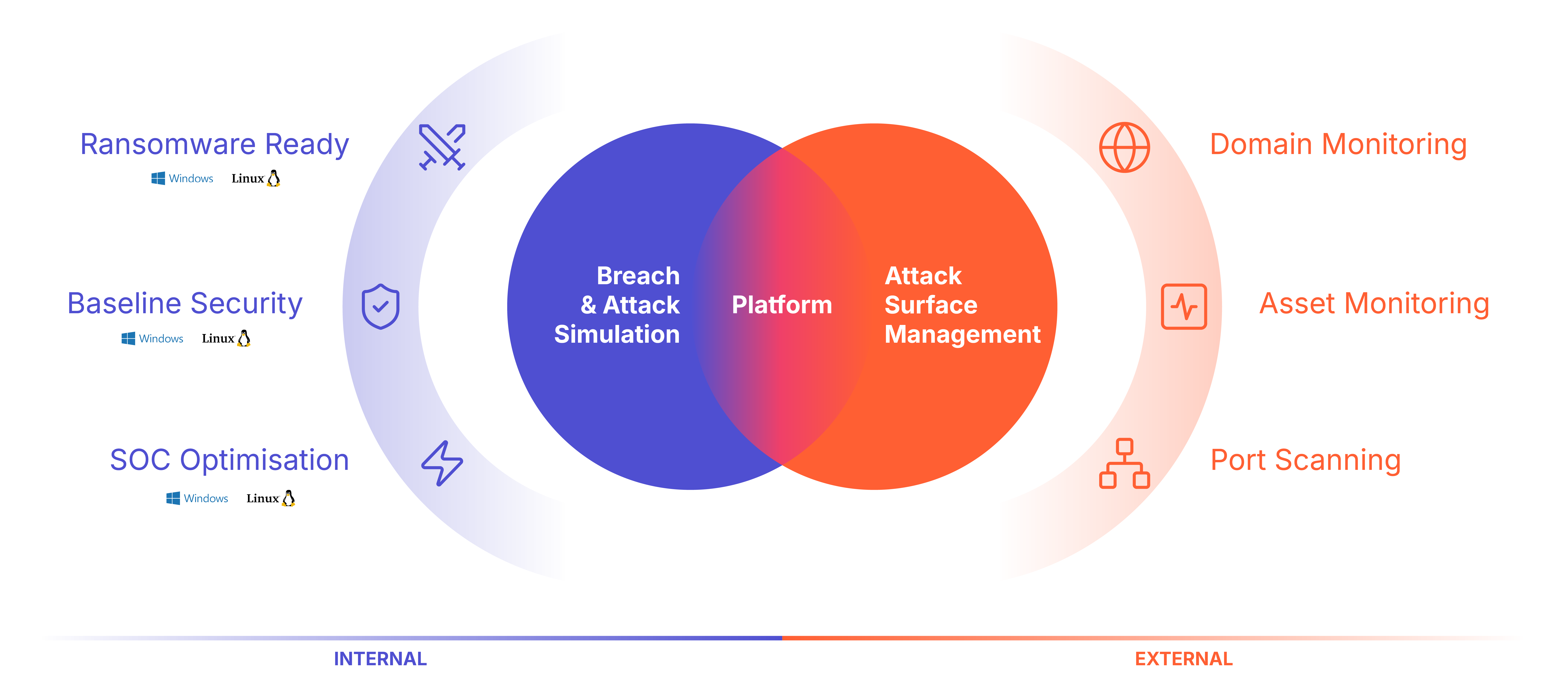

Upravo tu ulazi Breach & Attack Simulation i upravo zato smo u Srbiju doveli Nemesis platformu.

Šta je Breach & Attack Simulation (BAS)?

Breach & Attack Simulation je automatizovana metoda testiranja odbrane koja kontinuirano i kontrolisano simulira prave napadačke tehnike na vašoj infrastrukturi.

Umesto da čekate godišnji pentest ili simulirate scenarije na testnom okruženju, BAS platforma pokreće stvarne napadačke sekvence, iz pozicije napadača, prema vašoj produkcijskoj infrastrukturi i beleži šta vaši alati detektuju, blokiraju ili propuste.

Rezultat nije teorijski izveštaj. Rezultat je konkretan odgovor na pitanje: ako napadač danas uđe ovim putem, da li biste to primetili?

Zašto klasično testiranje više nije dovoljno

Tradicionalni pristupi testiranju bezbednosti imaju jedan fundamentalni problem: oni su trenutni snimak stanja, a pretnje su dinamične.

Pentest koji ste radili pre šest meseci ne govori vam ništa o tome kako vaša odbrana reaguje na nove napade koji su se pojavili u međuvremenu. Nova ranjivost u softveru koji koristite, pogrešno konfigurisano pravilo u firewallu nakon nedavnog ažuriranja, novi zaposleni koji je promenio nešto u mreži, sve to menja vašu bezbednosnu poziciju.

BAS ne zamenjuje pentest. Ali tamo gde pentest daje dubinsku analizu jednom ili dvaput godišnje, BAS daje kontinuiranu validaciju svaki dan, automatski, bez angažovanja eksternog tima.

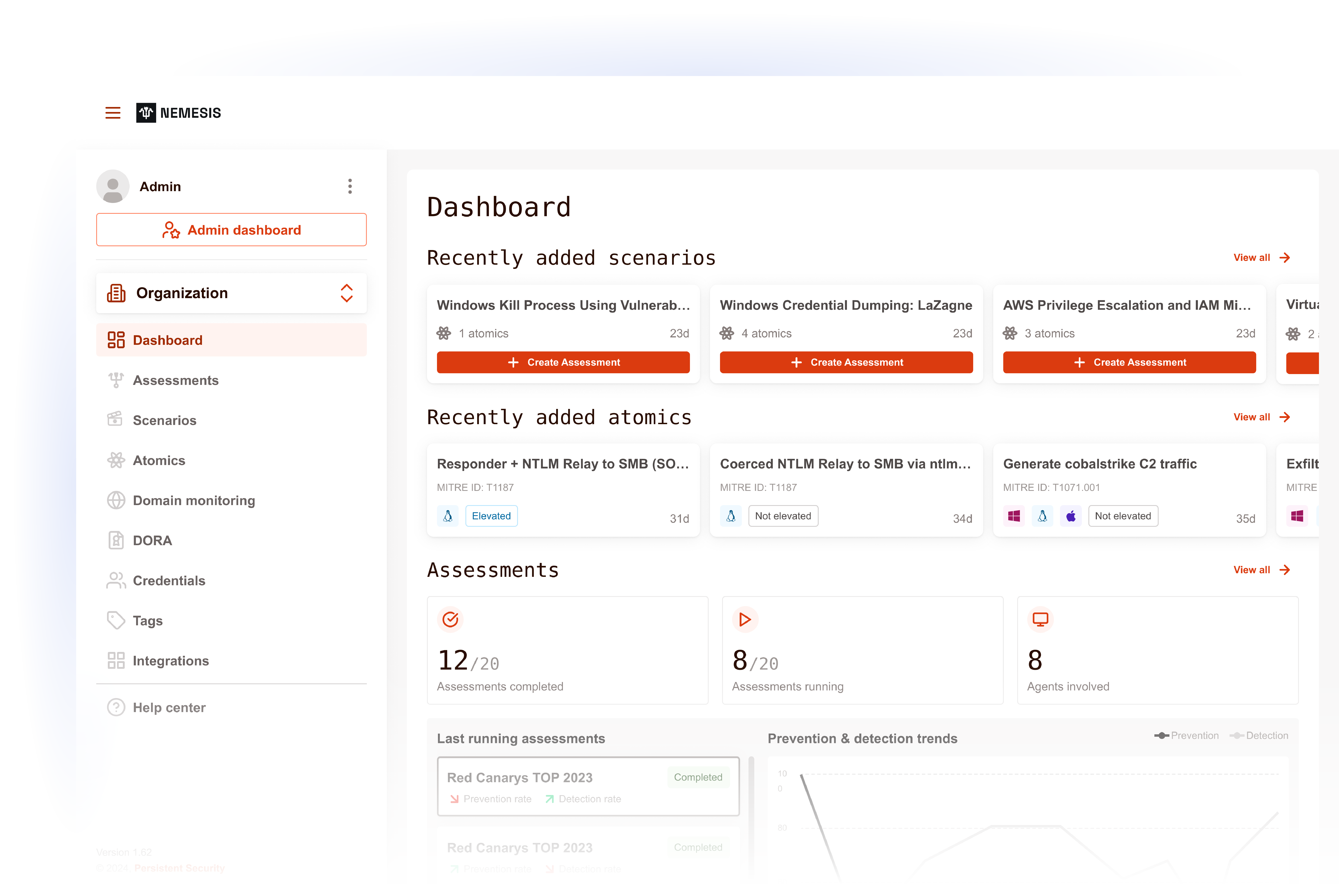

Kako Nemesis radi u praksi

Nemesis platforma koristi biblioteku napadačkih tehnika mapiranih prema MITRE ATT&CK okviru, industrijskom standardu za klasifikaciju taktika i tehnika stvarnih napadača.

Kada pokrenete simulaciju, Nemesis prolazi kroz iste korake koje bi koristio stvarni napadač: izviđanje, pokušaj lateralnog kretanja kroz mrežu, eskalacija privilegija, eksfiltracija podataka. Svaki korak se beleži.

Na kraju dobijate ne spisak pretpostavki, već dokaz koje tehnike su prošle nezapaženo, koji alati nisu reagovali, gde postoje rupe između onoga što mislite da vaša odbrana radi i onoga što ona zaista radi.

Mi kao partner pomažemo u kreiranju scenarija napada, pratimo rezultate zajedno sa vama, pomažemo u interpretaciji nalaza i predlažemo konkretne korake za zatvaranje identifikovanih rupa.

BAS vs. Pentest: koja je razlika?

Ovo je pitanje koje dobijamo najčešće, pa ga razjasnimo direktno:

| Pentest | BAS (Nemesis) | |

|---|---|---|

| Frekvencija | Jednom ili dvaput godišnje | Kontinuirano, automatski |

| Obim | Definiše se pre angažmana | Pokriva celu infrastrukturu |

| Tim | Eksterni stručnjaci | Automatizovana platforma |

| Rezultat | Detaljni izveštaj o specifičnim ranjivostima | Kontinuirana validacija celokupne odbrane |

| Troškovi | Visoki, po angažmanu | Predvidivi, po pretplati |

| Reakcija na promene | Nema — statičan rezultat | Da — svaka promena se automatski testira |

Preporuka za ozbiljne organizacije: oba pristupa, međusobno komplementarna. Pentest za dubinsku analizu, BAS za svakodnevnu validaciju.

Ko treba da razmisli o BAS-u?

BAS nije samo za najveće korporacije. Zapravo, srednje firme su često u većem riziku. Imaju dovoljno vredne podatke da budu zanimljive napadačima, ali nemaju kapacitet velikih SOC timova koji bi ručno pratili stanje odbrane.

Razmislite o Nemesisu ako:

- Koristite više bezbednosnih alata i niste sigurni da li su ispravno integrisani

- Prošlo je više od godinu dana od poslednjeg ozbiljnog testiranja odbrane

- Nedavno ste menjali infrastrukturu, dodavali korisnike ili prelazili na cloud okruženje

- Imate obavezu usklađenosti (NIS2, ISO 27001, GDPR) koja zahteva demonstraciju efikasnosti kontrola

- Vaš IT tim je zauzet tekućim radom i nema kapacitet za redovnu ručnu validaciju

Šta ćete saznati nakon prve sesije

Na osnovu BAS sesija koje smo već sproveli, tipični nalazi uključuju:

- Napadačke tehnike koje prolaze kroz SIEM bez aktiviranja alarma

- Lateralno kretanje kroz mrežu koje endpoint zaštita ne detektuje

- Putanje eksfiltracije podataka koje firewall pravila ne blokiraju

- Ranjivosti u konfiguraciji koje nisu vidljive iz standardnih izveštaja o usklađenosti

Sledeći korak

Ako vas je ovaj tekst naveo da se zapitate šta bi Nemesis pronašao u vašoj infrastrukturi to je tačno pitanje koje bi trebalo da postavite.

Nudimo POC sesiju u kojoj zajedno pokrećemo simulaciju na delu vaše infrastrukture i pokazujemo konkretne rezultate. Bez obaveze, bez prodajnih pritisaka, samo podaci.

Pozovite nas da zakažete POC ili nam pišite ako imate pitanja o tome kako BAS odgovara specifičnostima vaše infrastrukture.